https环境搭建配置(服务器基于tomcat)

1、生成服务端证书库(keystore证书库文件),用于客户端验证服务端的真实性

keytool -genkey -v -alias key_server -keyalg RSA -keystore e:\server.keystore -dname "CN=D-F005227,OU=youku,O=zhibohudong,L=beijing,ST=beijing,C=cn" -storepass Aa123 -keypass Aa123 -validity 36000

颁发者信息:

CN : 一般指本站点域名(communicating net)

OU : 组织单位名称(organization unit)

O : 组织名称(organization)

L : 城市或区域(location)

ST : 州或省份(state)

C : 两字母国家代码(country)

2、生成客户端证书(PKCS12文件),用于双向认证中服务端验证客户端请求来源是否合法用户

keytool -genkey -v -alias key_client -keyalg RSA -storetype PKCS12 -keystore e:\client.p12 -dname "CN=D-F005227,OU=youku,O=zhibohudong,L=beijing,ST=beijing,C=cn" -storepass Bb123 -keypass Bb123 -validity 36000

3、让服务端信任客户端证书,将客户端证书导出为CER文件

keytool -export -alias key_client -keystore e:\client.p12 -storetype PKCS12 -storepass Bb123 -rfc -file e:\client.cer

4、将step 3中导出的客户端证书(CER文件)导入到step 1中的服务端证书库中,以完成信任绑定

keytool -import -v -file e:\client.cer -keystore e:\server.keystore -storepass Aa123

5、Tomcat服务器配置,支持https安全连接(SSL双向验证,clientAuth=true|false|want)

打开TOMCAT_HOME\conf\server.xml,在<Service name="Catalina">下新增:

<Connector port="4433" protocol="HTTP/1.1" SSLEnabled="true" maxThreads="150" scheme="https" secure="true" clientAuth="true" sslProtocol="TLS" keystoreFile="e:/server.keystore" keystorePass="Aa123" truststoreFile="e:/server.keystore" truststorePass="Aa123"/>

6、让客户端导入证书,以便完成双向认证,正常访问

call e:/client.p12

7、导出服务端证书,安装在客户端(证书存储位置:授信任的根证书颁发机构),以便建立信任连接,保证客户端不会提示不信任的站点(如果服务端证书是经权威证书机构颁发,则无须执行该步骤)

keytool -export -alias key_server -keystore e:\server.keystore -storepass Aa123 -rfc -file e:\server.cer call e:/server.cer

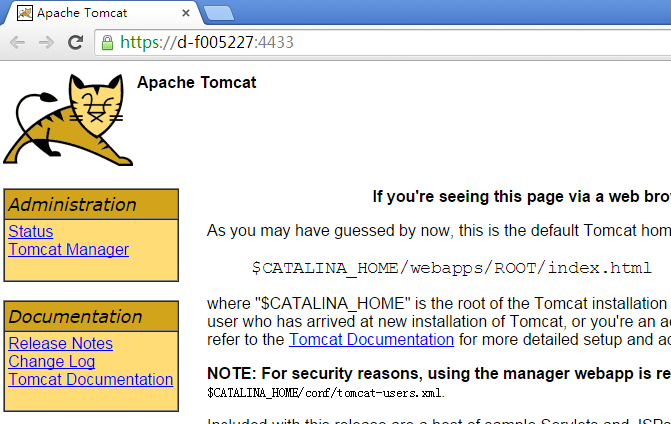

8、启动服务器,访问验证

输入地址:https://d-f005227:4433,可爱的汤姆小猫出现了,且地址栏前面出现一把绿色的锁,OK,打完收工!

附:在开启双向SSL认证(clientAuth=true)时,使用Firefox浏览器访问会提示

这时需要手动按以下步骤导入客户端证书:

菜单 --> 工具 --> 选项 --> 高级 --> 证书 --> 查看证书 --> 您的证书 --> 导入 --> 选择client.p12 --> 输入客户端证书密钥 --> 提示导入成功 --> 确定 --> 刷新页面 --> over

郑重声明:本站内容如果来自互联网及其他传播媒体,其版权均属原媒体及文章作者所有。转载目的在于传递更多信息及用于网络分享,并不代表本站赞同其观点和对其真实性负责,也不构成任何其他建议。